Autoriteiten verstoren router DNS-aanvallen voor diefstal van Microsoft 365-inloggegevens

Een internationale samenwerking tussen wetshandhavingsinstanties en private bedrijven heeft FrostArmada, een APT28-campagne die lokaal verkeer van MikroTik- en TP-Link-routers kaapte om Microsoft-accountgegevens te stelen, lamgelegd.

De Russische dreigingsgroep APT28, ook wel bekend als Fancy Bear, Sofacy, Forest Blizzard, Strontium, Storm-2754 en Sednit, wordt gelinkt aan de Russische militaire inlichtingendienst GRU’s 85e hoofdservicecentrum (GTsSS), een eenheid met de code 26165.

In de FrostArmada-aanvallen werden vooral routers van kleine kantoren/bijkantoren (SOHO) aangevallen. De aanvallers pasten de domeinnaamsysteeminstellingen (DNS) aan zodat deze verkeer naar virtuele privéservers (VPS) onder hun controle stuurden, die als DNS-oplossers fungeerden.

Dit stelde APT28 in staat om authenticatieverkeer naar gerichte domeinen te onderscheppen en Microsoft-logins en OAuth-tokens te stelen.

Op zijn hoogtepunt in december 2025 infecteerde FrostArmada 18.000 apparaten in 120 landen, met name gericht op overheidsinstanties, politiediensten, IT- en hostingproviders en organisaties die hun eigen servers beheren.

Microsoft, wiens diensten door deze campagne werden geraakt, werkte samen met Black Lotus Labs (BLL), de dreigingsonderzoek- en operatiedivisie van Lumen, om de kwaadaardige activiteiten in kaart te brengen en slachtoffers te identificeren.

Met steun van de FBI, het Amerikaanse ministerie van Justitie en de Poolse overheid is de schadelijke infrastructuur geneutraliseerd.

Activiteiten van FrostArmada

De aanvallers richtten zich op routers die openstonden voor internet, voornamelijk van MikroTik en TP-Link, evenals enkele firewallproducten van Nethesis en oudere modellen van Fortinet.

Zodra ze waren gecompromitteerd, communiceerden de apparaten met de infrastructuur van de aanvallers en ontvingen DNS-configuratie-aanpassingen die verkeer naar schadelijke VPS-knooppunten omleidden.

De nieuwe DNS-instellingen werden automatisch naar interne apparaten gestuurd via het Dynamic Host Configuration Protocol (DHCP).

Wanneer klanten authenticatie-gerelateerde domeinen opvroegen die de dreigingsactor aanviel, gaf de DNS-server het IP-adres van de aanvaller in plaats van het werkelijke adres terug, waardoor slachtoffers naar een bemiddelingsproxy werden omgeleid.

Het enige zichtbare teken van fraude voor het slachtoffer zou een waarschuwing zijn voor een ongeldig TLS-certificaat, die gemakkelijk genegeerd kon worden. Deze waarschuwing negeren gaf de dreigingsactor toegang tot de ongecodeerde internetcommunicatie van het slachtoffer.

“De aanvaller runde effectief een proxydienst als de bemiddelingsproxy waar de eindgebruiker via DNS naartoe werd geleid,” leggen onderzoekers van Lumen’s Black Lotus Labs uit.

“Het enige teken van deze aanval zou een pop-upwaarschuwing zijn over verbinden met een onbetrouwbare bron vanwege de ‘break and inspect’-configuratie.”

“Als waarschuwingen werden genegeerd of weggeklikt, proxyde de actor verzoeken naar de legitieme diensten, waarbij de gegevens middenin werden verzameld en gegevens die gerelateerd zijn aan het gerichte account werden verzameld door de geldige OAuth-token door te geven.”

In sommige gevallen vervalsten de hackers echter DNS-antwoorden voor bepaalde domeinen, waardoor getroffen eindpunten werden gedwongen verbinding te maken met de aanvals-infrastructuren, aldus Microsoft in een rapport van vandaag.

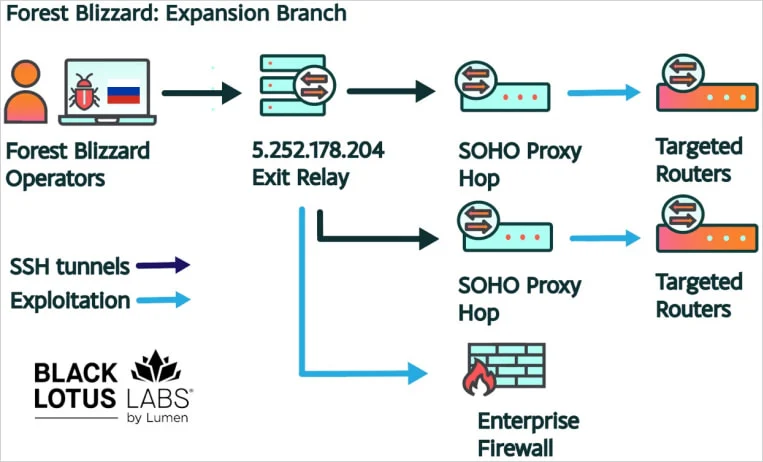

Lumen rapporteert dat FrostArmada opereerde in twee afzonderlijke clusters, een genaamd het ‘uitbreidingsteam’ dat zich richtte op de compromittering van apparaten en de groei van botnets, en de tweede verantwoordelijk voor de bemiddelingsproxy en het verzamelen van inloggegevens.

Bron: Black Lotus Labs

FBI maakt gehackte routers schoon

Het Amerikaanse ministerie van Justitie (DoJ) meldt in een persbericht vandaag dat de FBI “een rechtbank-gemachtigde technische operatie” uitvoerde om gecompromitteerde routers veilig te stellen door de resolvers van APT28 te verwijderen via DNS-resets, waardoor de apparaten werden gedwongen verbinding te maken met legitieme DNS-oplossers die door hun internetprovider werden geleverd.

De commands die naar de getroffen routers werden gestuurd, stelden de FBI ook in staat om bewijsmateriaal te verzamelen over de activiteiten van de dreigingsactor.

Om ervoor te zorgen dat de commands alleen het hackerproces beïnvloeden en de normale functionaliteit van de router niet beïnvloeden of gebruikersinformatie verzamelen, “testte de overheid de operatie uitgebreid op firmware en hardware voor de getroffen TP-Link-routers.”

Het is belangrijk op te merken dat gebruikers eventuele wijzigingen aan hun apparaten kunnen verwijderen door ze terug te zetten naar de fabrieksinstellingen.

Het DoJ geeft ook een reeks aanbevelingen voor gebruikers van SOHO-apparaten om bescherming te bieden:

- Vervang routers die geen ondersteuning meer krijgen

- Installeer de nieuwste beschikbare firmwareversie

- Controleer de DNS-oplossers in de routerinstellingen

- Bekijk en implementeer firewallregels om ongewenste blootstelling van externe beheerfuncties te voorkomen

Volgens het DoJ heeft de door de staat gesteunde dreigingsactor APT28 sinds 2024 zonder onderscheid TP-Link-routers gecompromitteerd, bekende kwetsbaarheden uitgebuit om inloggegevens te stelen.

Later implementeerde de actor “een geautomatiseerd filterproces om te bepalen welke DNS-verzoeken van belang waren en onderschept moesten worden.”

Onderzoekers van Black Lotus Labs rapporteren dat de activiteit van FrostArmada sterk toenam na een rapport van augustus 2025 van het Britse National Cyber Security Centre (NCSC) waarin een Forest Blizzard-toolkit werd beschreven die zich richtte op Microsoft-accountgegevens en tokens.

Microsoft bevestigde dat APT28 bemiddelingsaanvallen uitvoerde tegen domeinen die verband houden met de Microsoft 365-service, aangezien subdomeinen voor Microsoft Outlook op het web ook werden aangevallen.

Bovendien observeerde het bedrijf deze activiteit op servers die toebehoorden aan drie overheidsorganisaties in Afrika, die niet op Microsoft-infrastructuur waren gehost. In die aanvallen onderschepte Forest Blizzard DNS-verzoeken en voerde follow-upverzamelingen uit.

Black Lotus Labs observeerde ook dat de dreigingsactor zich richtte op entiteiten met on-premise e-mailservers en “een klein aantal overheidsorganisaties” in Noord-Afrika, Midden-Amerika en Zuidoost-Azië.

De onderzoekers merken op dat “er ook een verbinding was met een nationaal identiteitsplatform in een Europees land.”

In een rapport van vandaag zegt het Britse agentschap dat de bemiddelingsactiviteit zowel browsersessies als desktopapplicaties beïnvloedde, en dat de DNS-kaping naar verwachting opportunistisch van aard was om een grote pool potentiële doelen op te bouwen en vervolgens die van belang te filteren.

Black Lotus Labs heeft een kleine set indicatoren van compromis gepubliceerd voor de VPS-servers die tijdens de FrostArmada-campagne werden gebruikt:

| IP-adres | Eerste Waarneming | Laatste Waarneming |

|---|---|---|

| 64.120.31[.]96 | 19 mei 2025 | 31 maart 2026 |

| 79.141.160[.]78 | 19 juli 2025 | 31 maart 2026 |

| 23.106.120[.]119 | 19 juli 2025 | 31 maart 2026 |

| 79.141.173[.]211 | 19 juli 2025 | 31 maart 2026 |

| 185.117.89[.]32 | 9 september 2025 | 9 september 2025 |

| 185.237.166[.]55 | 30 december 2025 | 30 december 2025 |

De onderzoekers adviseren verdedigers om certificaatpinnen te implementeren voor bedrijfsapparaten (laptops, mobiele telefoons) die via een MDM-oplossing worden beheerd, wat een foutmelding zou genereren wanneer de aanvaller probeert verkeer op hun VPS-infrastructuur te onderscheppen en analyseren.

Een andere aanbeveling is om het aanvalsoppervlak te minimaliseren door patches toe te passen, blootstelling op het openbare web te beperken en alle apparatuur die het einde van zijn levensduur heeft bereikt te verwijderen.

Microsoft en het NCSC bieden ook een lijst met indicatoren van compromis (IoC’s) en beschermingsrichtlijnen om verdedigers te helpen DNS-kapingsaanvallen te identificeren en te voorkomen.

Update [7 april, 18:16 EST]: Artikel bijgewerkt met informatie van het ministerie van Justitie die na publicatietijd beschikbaar kwam.

Geautomatiseerde pentesting bewijst dat het pad bestaat. BAS bewijst of je controles het tegenhouden. De meeste teams gebruiken één zonder de andere.

Dit whitepaper beschrijft zes validatieoppervlakken, toont waar dekking eindigt, en biedt beoefenaars drie diagnostische vragen voor tool-evaluatie.

Opzoek naar de laatste updates uit onze securitylog?

Inhoud mede mogelijk gemaakt door OpenAI.