Cybercrimineel gebruikt Microsoft Teams voor verspreiding nieuwe “Snow” malware

Een groep cybercriminelen, bekend als UNC6692, gebruikt social engineering om een nieuwe, op maat gemaakte malware genaamd “Snow” te verspreiden. Deze suite omvat een browserextensie, een tunneler en een backdoor.

Hun doel is het stelen van gevoelige gegevens door diepliggende netwerkcompromittering, via diefstal van inloggegevens en domeinovername.

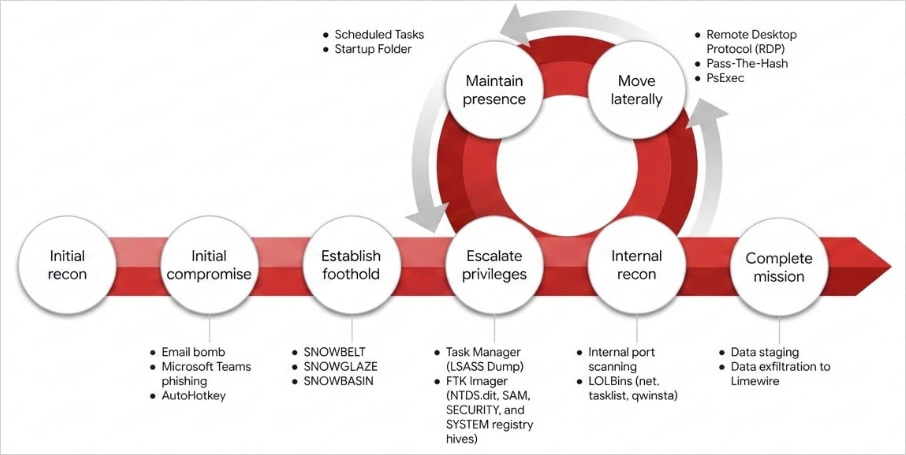

Volgens onderzoekers van Google’s Mandiant maakt de aanvaller gebruik van “e-mailbombardementen” om urgentie te creëren, waarna ze slachtoffers via Microsoft Teams benaderen en zich voordoen als IT-helpdeskmedewerkers.

Een recent rapport van Microsoft benadrukte de toenemende populariteit van deze tactiek in de cybercriminaliteit, waarbij gebruikers worden misleid om aanvallers toegang op afstand te geven via Quick Assist of andere tools.

In het geval van UNC6692 worden slachtoffers eraan herinnerd op een link te klikken om een patch te installeren die spammails zou blokkeren. In werkelijkheid krijgen ze een dropper die AutoHotkey-scripts uitvoert die de kwaadaardige Chrome-extensie “SnowBelt” laden.

Bron: Google

De extensie wordt uitgevoerd op een onzichtbare Microsoft Edge, zodat het slachtoffer niets merkt. Ondertussen worden er geplande taken en snelkoppelingen aangemaakt voor blijvende aanwezigheid.

SnowBelt fungeert als een persistentiemechanisme en een doorgeefmechanisme voor commando’s die door een Python-gebaseerde backdoor genaamd SnowBasin worden verzonden.

Commando’s worden verzonden via een WebSocket-tunnel opgezet door een tunneler-tool genaamd SnowGlaze, om communicatie tussen de host en de command-and-control (C2) infrastructuur te verbergen.

SnowGlaze faciliteert ook SOCKS-proxybewerkingen, waardoor willekeurig TCP-verkeer via de geïnfecteerde host kan worden doorgegeven.

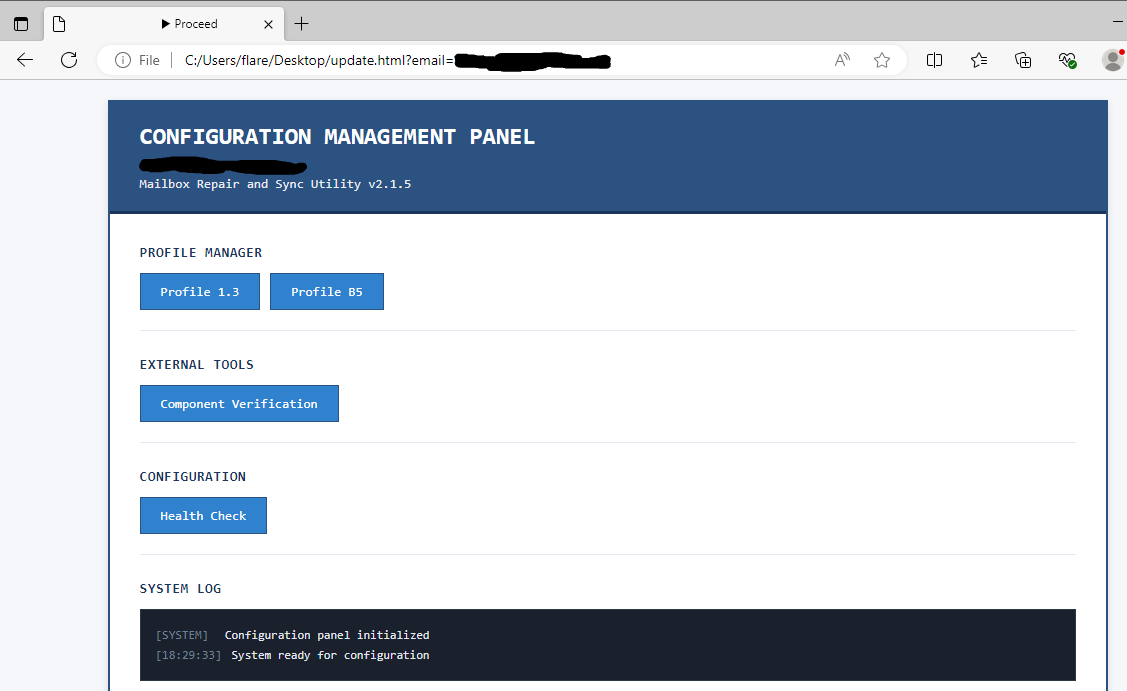

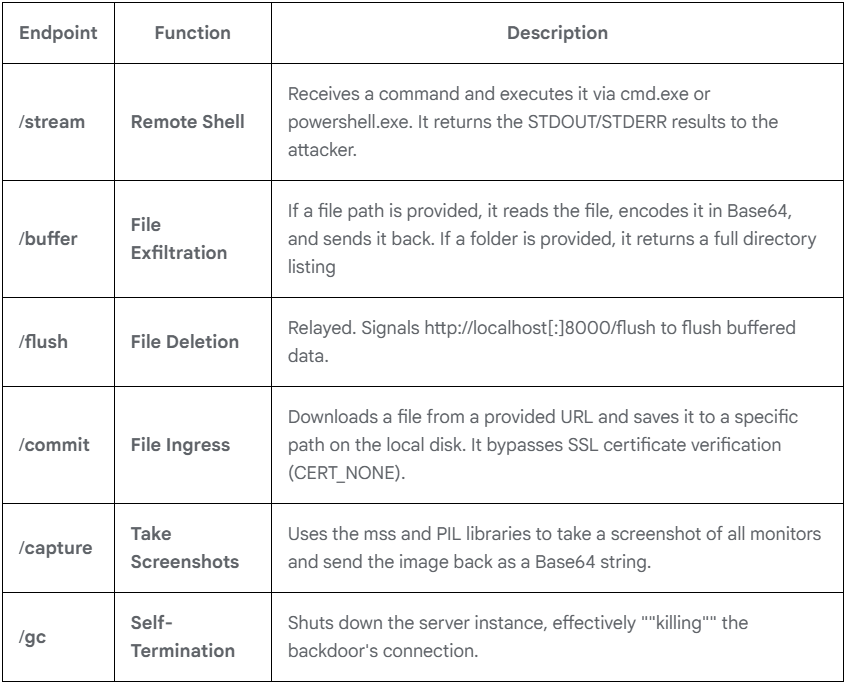

SnowBasin draait een lokale HTTP-server en voert door de aanvaller geleverde CMD- of PowerShell-opdrachten uit op het geïnfecteerde systeem, waarvan de resultaten via dezelfde pijplijn worden teruggezonden.

De malware ondersteunt toegang tot een externe shell, gegevensdiefstal, bestandsoverdracht, het maken van schermafbeeldingen en basale bestandsbeheerbewerkingen.

De operator kan ook een zelfbeëindigingscommando geven om de backdoor op de host uit te schakelen.

Bron: Google

Mandiant ontdekte dat na de compromittering de aanvallers intern onderzoek uitvoerden, op zoek naar diensten zoals SMB en RDP om extra doelwitten te identificeren, en vervolgens laterale bewegingen op het netwerk maakten.

De aanvallers dumpten LSASS-geheugen om inloggegevens te extraheren en gebruikten pass-the-hash-technieken om zich toegang te verschaffen tot extra hosts, uiteindelijk bereikten ze domeincontrollers.

In de laatste fase van de aanval gebruikten de aanvallers de FTK Imager om de Active Directory-database te extraheren, samen met SYSTEM-, SAM- en SECURITY-registergegevensbanken.

Deze bestanden werden via LimeWire uit het netwerk geëxfiltreerd, waardoor de aanvallers toegang kregen tot gevoelige inloggegevens binnen het domein.

Bron: Google

Het rapport biedt uitgebreide indicatoren van compromittering (IoCs) en YARA-regels om te helpen bij het detecteren van de “Snow” toolset.

AI combineerde vier zero-days tot één exploit die zowel de renderer als OS-sandboxes omzeilde. Een golf van nieuwe exploits komt eraan.

Tijdens de Autonomous Validation Summit (12 & 14 mei) kunt u zien hoe autonome, contextrijke validatie blootlegt wat exploiteerbaar is, bewijst dat controles standhouden, en de remediëringslus sluit.

Claim Uw Plaats

Opzoek naar de laatste updates uit onze securitylog?

Inhoud mede mogelijk gemaakt door OpenAI.