Microsoft meldt dat Canadese werknemers doelwit zijn van aanvallen op loonadministratie.

Een financieel gemotiveerde dreigingsactor, bekend als Storm-2755, steelt salarisbetalingen van Canadese werknemers door hun accounts over te nemen in zogenaamde payroll-hackaanvallen.

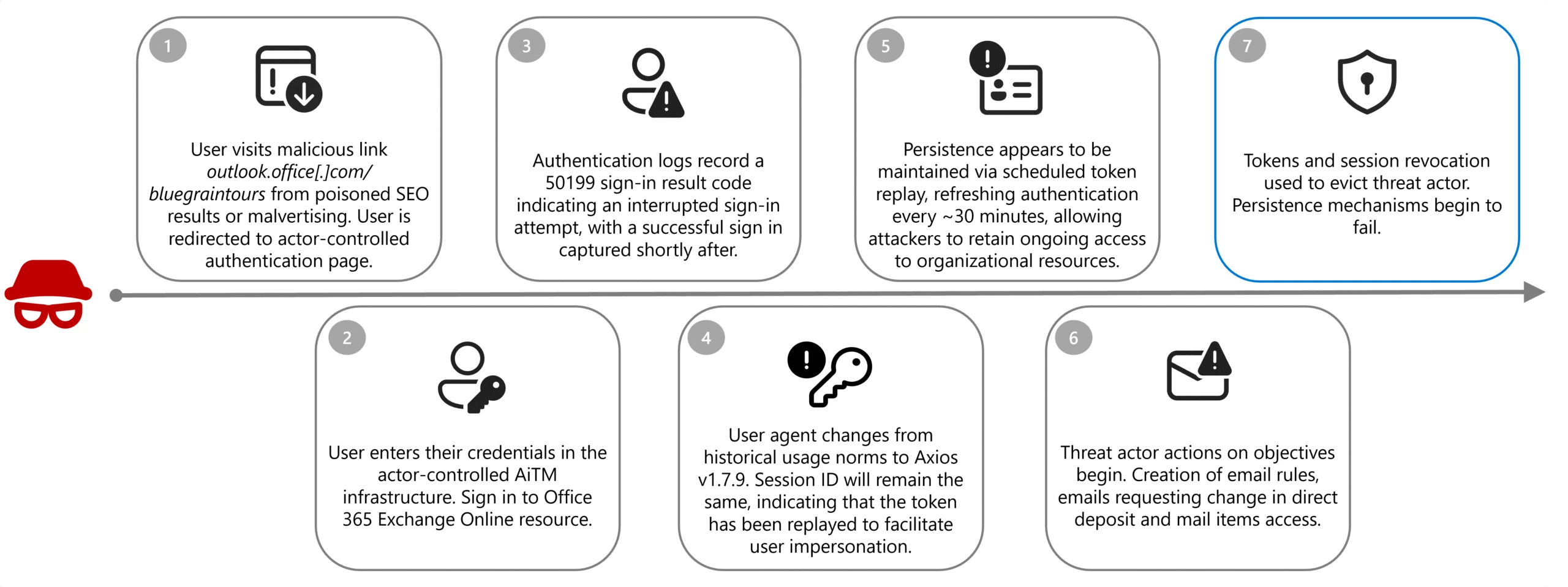

De aanvallers maakten gebruik van kwaadaardige Microsoft 365-inlogpagina’s om verificatietokens en sessiecookies van slachtoffers te stelen. Ze leidden hen om naar domeinen (zoals bluegraintours[.]com) met schadelijke webpagina’s die zich voordeden als Microsoft 365-inlogformulieren. Deze pagina’s werden bovenaan zoekresultaten gepositioneerd door malvertising of SEO poisoning.

Dit stelde Storm-2755 in staat om tweestapsverificatie (MFA) te omzeilen in zogenaamde adversary-in-the-middle (AiTM)-aanvallen door gestolen sessietokens te hergebruiken in plaats van opnieuw te authenticeren.

“In plaats van alleen gebruikersnamen en wachtwoorden te verzamelen, proxieën AiTM-ramen het volledige authenticatieproces in real time, waardoor sessiecookies en OAuth-toegangstokens kunnen worden vastgelegd,” verklaarde Microsoft.

“Aangezien deze tokens een volledig geauthenticeerde sessie vertegenwoordigen, kunnen bedreigingsactoren ze opnieuw gebruiken om toegang te krijgen tot Microsoft-diensten zonder dat er om inloggegevens of MFA wordt gevraagd, waarmee ze verouderde MFA-beschermingen omzeilen die niet ontworpen zijn om phishingbestendig te zijn.”

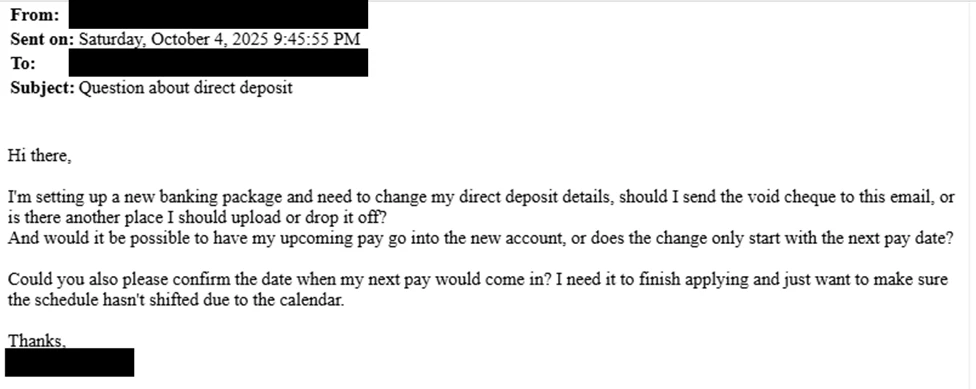

Na toegang te hebben verkregen tot het account van een werknemer, creëerde de aanvaller inboxregels die automatisch berichten van personeelszaken met de woorden “directe storting” of “bank” verplaatsten naar verborgen mappen om te voorkomen dat het slachtoffer de correspondentie zag.

In de volgende fase zochten ze naar “payroll”, “HR”, “directe storting” en “financiën”, en stuurden e-mails naar personeelszaken met het onderwerp “Vraag over directe storting” om personeel te misleiden bankinformatie bij te werken.

Wanneer sociale trucs faalden, logde de aanvaller direct in op HR-softwareplatforms zoals Workday om de directe stortingsgegevens handmatig bij te werken.

Om verdedigingen tegen AiTM en payroll-hackaanvallen te versterken, raadt Microsoft aan legacy-authenticatieprotocollen te blokkeren en phishingbestendige MFA in te voeren.

Als er tekenen van compromittering worden ontdekt, moeten ze onmiddellijk gecompromitteerde tokens en sessies intrekken, kwaadaardige inboxregels verwijderen en MFA-methoden en inloggegevens voor alle getroffen accounts resetten.

In oktober verstoorde Microsoft een andere payroll-hackcampagne gericht op Workday-accounts sinds maart 2025, waarbij een cyberbende, bekend als Storm-2657, universiteitsmedewerkers in de Verenigde Staten viseerde om hun salarisbetalingen te kapen.

In deze aanvallen brak Storm-2657 in op de accounts van de doelwitten via phishing-e-mails en stal MFA-codes met AiTM-tactieken, waardoor de dreigingsactoren de Exchange Online-accounts van de slachtoffers konden compromitteren.

Payroll-hackaanvallen zijn een variant van zakelijke e-mailcompromitteringsscams (BEC) die zich richten op bedrijven en individuen die regelmatig bankoverschrijvingen doen. Vorig jaar registreerde het FBI’s Internet Crime Complaint Center (IC3) meer dan 24.000 BEC-fraude klachten, wat resulteerde in verliezen van meer dan $3 miljard. Dit maakt het de op één na meest winstgevende misdaadvorm, na investeringsfraude.

Geautomatiseerd pentesten toont aan dat de weg bestaat. BAS bewijst of je controles deze stoppen. De meeste teams gebruiken het ene zonder het andere.

Deze whitepaper brengt zes validatieoppervlakken in kaart, toont waar de dekking eindigt en biedt drie diagnostische vragen voor elke tool-evaluatie.

Opzoek naar de laatste updates uit onze securitylog?

Inhoud mede mogelijk gemaakt door OpenAI.