Microsoft meldt dat hackers misbruik maken van OAuth-fouten om malware te verspreiden

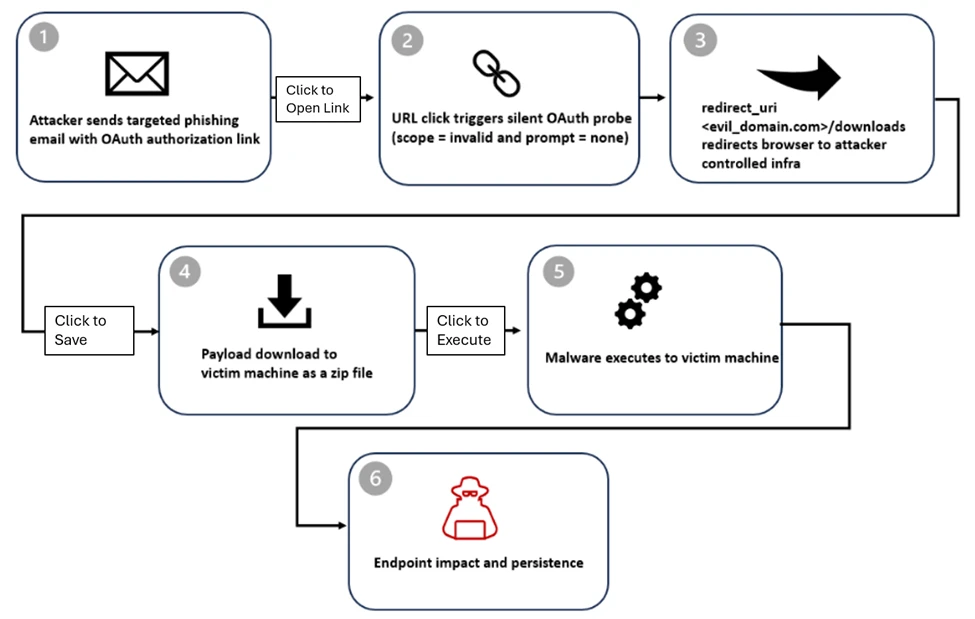

Hackers misbruiken het legitieme OAuth-omleidingsmechanisme om phishingbescherming in e-mails en browsers te omzeilen en gebruikers naar kwaadaardige pagina’s te leiden.

De aanvallen richten zich op overheids- en publieke organisaties met phishinglinks die gebruikers vragen om in te loggen op een kwaadaardige applicatie, aldus onderzoekers van Microsoft Defender.

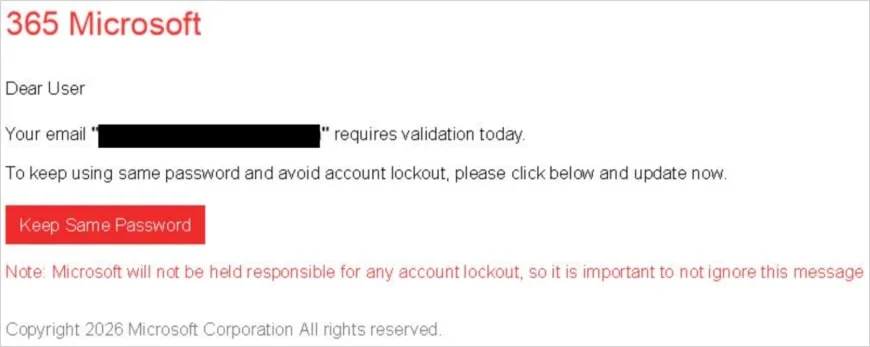

De phishingaanvallen hangen samen met verzoeken voor elektronische handtekeningen, mededelingen van de Sociale Verzekeringsbank, uitnodigingen voor vergaderingen, wachtwoordresets, of diverse financiële en politieke onderwerpen die OAuth-omleidings-URL’s bevatten. Soms worden de URL’s in PDF-bestanden verstopt om detectie te vermijden.

Bron: Microsoft

Risicovolle omleidingen forceren

OAuth-applicaties zijn geregistreerd bij een identiteitsprovider, zoals Microsoft Entra ID, en maken gebruik van het OAuth 2.0-protocol om toegang te krijgen tot gebruikersdata en -bronnen.

Bij de aanvallen die Microsoft heeft waargenomen, maken de aanvallers schadelijke OAuth-applicaties aan op een door hen beheerd account en configureren deze met een omleidings-URI die naar hun infrastructuur verwijst.

De onderzoekers geven aan dat zelfs als de URL’s voor Entra ID eruitzien als legitieme autorisatieverzoeken, het eindpunt wordt aangeroepen met parameters voor stille authenticatie zonder interactieve login en een ongeldige scope die authenticatiefouten veroorzaakt. Dit dwingt de identiteitsprovider om gebruikers naar de door de aanvaller ingestelde URI om te leiden.

In sommige gevallen worden slachtoffers naar phishingpagina’s geleid die worden ondersteund door aanvaller-in-the-middle frameworks zoals EvilProxy, die geldige sessiecookies kunnen onderscheppen om multifactor-authenticatie (MFA) te omzeilen.

Microsoft ontdekte dat de ‘state’-parameter werd misbruikt om automatisch het e-mailadres van het slachtoffer in te vullen op de phishingpagina, waardoor deze legitiemer lijkt.

Bron: Microsoft

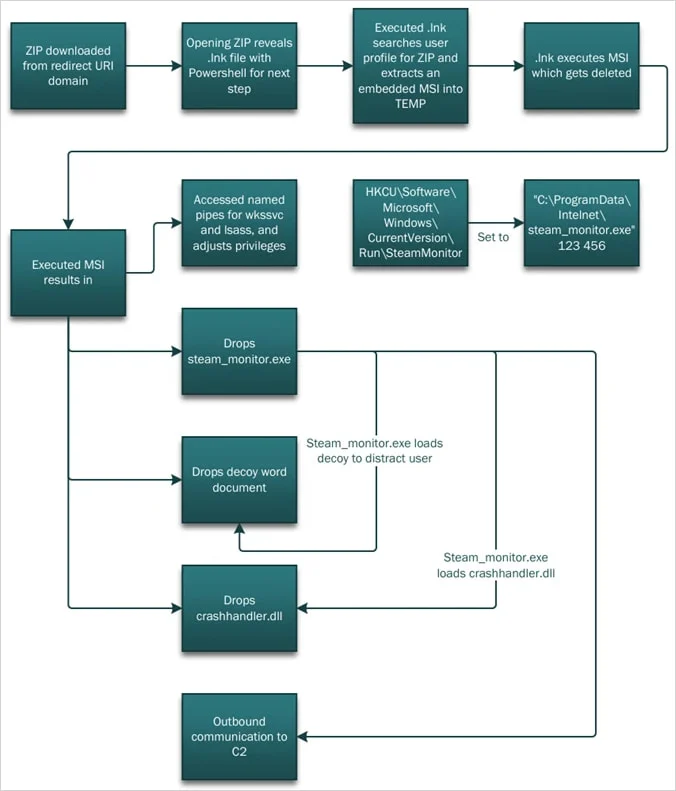

In andere gevallen worden slachtoffers naar een ‘/download’-pad geleid dat automatisch een ZIP-bestand met schadelijke snelkoppeling (.LNK) bestanden en HTML-smokkels biedt.

Het openen van de .LNK start PowerShell, dat verkenning uitvoert op de gecompromitteerde host en de benodigde componenten voor de volgende stap, DLL-side-loading, extraheert.

Een schadelijke DLL (crashhandler.dll) decodeert en laadt de uiteindelijke payload (crashlog.dat) in het geheugen, terwijl een legitiem uitvoerbaar bestand (stream_monitor.exe) een afleidingsmanoeuvre uitvoert om het slachtoffer te misleiden.

Bron: Microsoft

Microsoft stelt voor dat organisaties de toestemmingen voor OAuth-applicaties aanscherpen, sterke identiteitsbescherming en Conditional Access-beleid afdwingen, en cross-domain detectie toepassen via e-mail, identiteit en eindpunten.

Het bedrijf benadrukt dat de waargenomen aanvallen identiteitsgebaseerde bedreigingen zijn die misbruik maken van een bedoeld gedrag binnen het OAuth-framework, dat functioneert zoals gespecificeerd door de standaard die definieert hoe autorisatiefouten worden afgehandeld via omleidingen.

De onderzoekers waarschuwen dat dreigingsactoren nu OAuth-fouten uitlokken door middel van ongeldige parameters, zoals scope of prompt=none, om stille foutomleidingen te forceren als onderdeel van echte aanvallen.

Malware wordt slimmer. Het Red Report 2026 onthult hoe nieuwe bedreigingen wiskunde gebruiken om sandboxes te detecteren en zich in het volle zicht te verbergen.

Download onze analyse van 1,1 miljoen kwaadaardige monsters om de top 10 technieken te ontdekken en te zien of uw beveiligingsstack blind is.

Opzoek naar de laatste updates uit onze securitylog?

Inhoud mede mogelijk gemaakt door OpenAI.