Nieuwe Microsoft Defender “RedSun” zero-day PoC biedt systeemprivileges

Een onderzoeker bekend als “Chaotic Eclipse” heeft onlangs een zogenoemde proof-of-concept exploit gepubliceerd voor een tweede zero-day kwetsbaarheid in Microsoft Defender, genaamd “RedSun”. Dit gebeurde als protest tegen de manier waarop het bedrijf samenwerkt met cybersecurityonderzoekers.

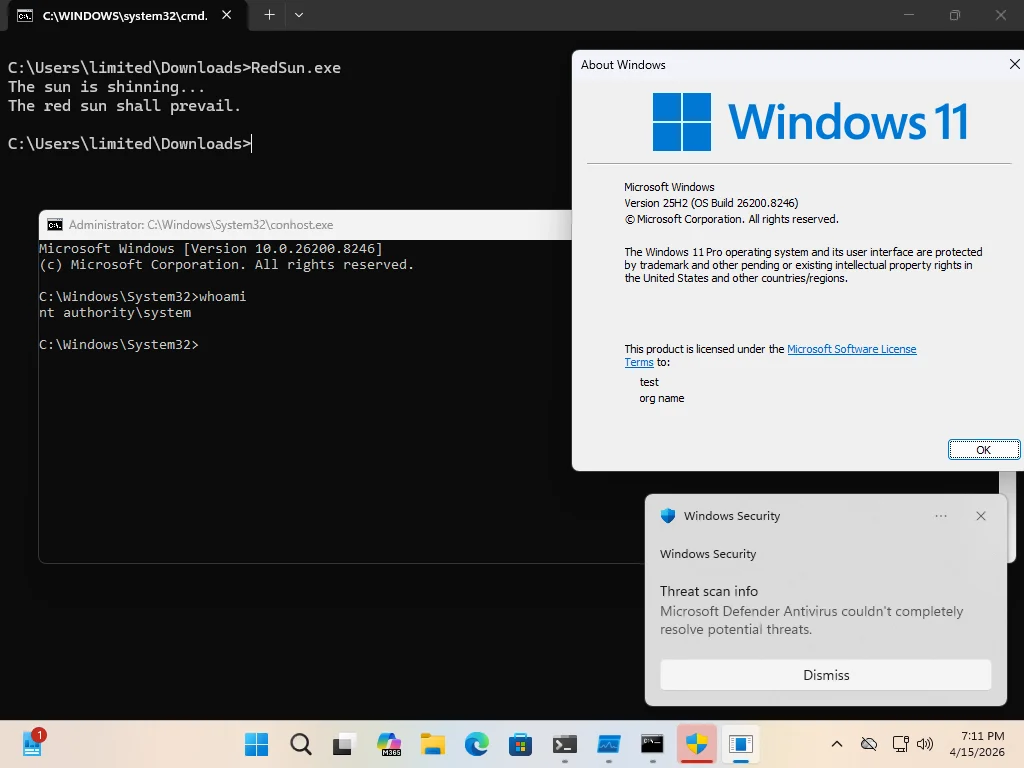

Deze exploit betreft een lokale privilege-escalatiefout (LPE) die systeemrechten verleent in Windows 10, Windows 11 en Windows Server, zelfs na de laatste updates van april, wanneer Windows Defender is ingeschakeld.

“Als Windows Defender een kwaadaardig bestand met een cloudlabel herkent, besluit het antivirusprogramma op onverklaarbare en hilarische wijze het bestand gewoon weer op de oorspronkelijke locatie te plaatsen,” legt de onderzoeker uit.

“De PoC maakt misbruik van dit gedrag om systeembestanden te overschrijven en administratieve rechten te verkrijgen.”

Will Dormann, hoofd vulnerability analyst bij Tharros, heeft bevestigd aan BleepingComputer dat de exploit voor de nieuwe Microsoft Defender RedSun zero-day werkt en systeemrechten verleent op volledig bijgewerkte Windows 10, Windows 11 en Windows Server 2019 en later.

“Deze exploit gebruikt de ‘Cloud Files API’, schrijft EICAR naar een bestand, wint een volume shadow copy race met een oplock en gebruikt een directory junction/reparse point om het herschrijven van bestanden (met nieuwe inhoud) om te leiden naar C:Windowssystem32TieringEngineService.exe,” schreef Dormann in een Mastodon-thread.

“Op dat moment voert de Cloud Files Infrastructure de door de aanvaller geplaatste TieringEngineService.exe uit (die zelf de RedSun.exe exploit is) als SYSTEM. Spel voorbij.”

Bron: Dormann

Dormann meldt dat sommige antivirusprogramma’s op VirusTotal de exploit detecteren omdat de uitvoerbare exploit een ingebedde EICAR-testbestand bevat. Echter, hij verminderde deze detecties door de EICAR-string binnen de uitvoerbare code te versleutelen.

Een meer gedetailleerde technische toelichting over deze kwetsbaarheid werd gedeeld door beveiligingsonderzoeker Kevlar.

Vorige week bracht deze onderzoeker, bekend als “Chaotic Eclipse,” een exploit uit voor een andere Microsoft Defender LPE zero-day, genaamd “BlueHammer,” die nu wordt gevolgd als CVE-2026-33825. Microsoft heeft de fout gerepareerd als onderdeel van de beveiligingsupdates van deze maand.

De onderzoeker zegt dat ze beide zero-day PoC’s hebben gepubliceerd als protest tegen hoe Microsoft samenwerkt met cybersecurityonderzoekers die kwetsbaarheden melden aan het Microsoft Security Response Center (MSRC).

“Normaal zou ik hen vragen een bug op te lossen, maar kort samengevat zei men tegen mij dat ze mijn leven zouden ruïneren, en dat hebben ze gedaan. Waarschijnlijk ben ik niet de enige met deze verschrikkelijke ervaring en terwijl velen hun verlies zouden pakken, hebben ze alles van me afgenomen,” beweert de onderzoeker.

“Ze veegden de vloer met me aan en deden elke kinderachtige truc die ze konden bedenken. Het was zo erg dat ik me afvroeg of ik te maken had met een groot bedrijf of iemand die gewoon plezier had in mijn lijden. Het leek een collectieve beslissing te zijn.”

BleepingComputer heeft contact opgenomen met de onderzoeker voor meer details over hun interactie met de MSRC.

Bij navraag naar deze beweringen gaf Microsoft de volgende verklaring.

“Microsoft heeft een klantgerichte inzet om gemelde beveiligingsproblemen te onderzoeken en getroffen apparaten te updaten om klanten zo snel mogelijk te beschermen,” vertelde een Microsoft-woordvoerder aan BleepingComputer.

“We ondersteunen ook gecoördineerde kwetsbaarheidsrapportage, een veelgebruikte industriestandaard die helpt om problemen grondig te onderzoeken en aan te pakken voordat ze openbaar worden gemaakt, ter bescherming van zowel klanten als de beveiligingsonderzoeksgemeenschap.”

AI combineerde vier zero-days tot één exploit die zowel renderer- als OS-sandboxes omzeilt. Een golf van nieuwe exploits komt eraan.

Bekijk op de Autonomous Validation Summit (12 & 14 mei) hoe autonome, contextrijke validatie zwakke plekken blootlegt, controlemechanismen test en het herstelproces optimaliseert.

Opzoek naar de laatste updates uit onze securitylog?

Inhoud mede mogelijk gemaakt door OpenAI.