🔒de kracht van DISA STIG voor cybersecurity

Als IT-professional is het belangrijk om de nieuwste richtlijnen en standaarden te kennen voor het beveiligen van systemen. De DISA Security Technical Implementation Guide (STIG) is een belangrijk instrument hiervoor. Deze gids is ontwikkeld door het Defense Information Systems Agency (DISA) en bevat gedetailleerde instructies voor het beveiligen en versterken van je systemen.

DISA STIG helpt bij het verbeteren van de beveiliging van systemen door standaardmaatregelen te bieden. Als organisaties de richtlijnen volgen, kunnen ze ervoor zorgen dat hun systemen goed beschermd zijn tegen bedreigingen en aanvallen.

Het doel van DISA STIG is om cybersecurity beveiligingsmaatregelen te standaardiseren, zodat organisaties hun systemen op een consistente en effectieve manier kunnen beveiligen. Het volgen van de richtlijnen helpt bij het versterken van de beveiligingssystemen en zorgt ervoor dat systemen goed beschermd zijn tegen bedreigingen en aanvallen. Dit verbetert de algehele beveiliging van de organisatie en zorgt voor een veilige en betrouwbare IT-infrastructuur. 👌

Aan de slag met de DISA STIG

De STIG is te bekijken op de website van stigviewer.com. Hier is een overzicht te vinden van alle mogelijke verbeteringen die kunnen worden doorgevoerd om de beveiliging van de producten te optimaliseren. Van software tot hardware, de STIG biedt gedetailleerde richtlijnen en aanbevelingen om ervoor te zorgen dat alle mogelijke zwakke plekken in de beveiliging worden aangepakt. Het is dan ook een waardevolle bron voor iedereen die bezig is met het beschermen van gevoelige gegevens en systemen.

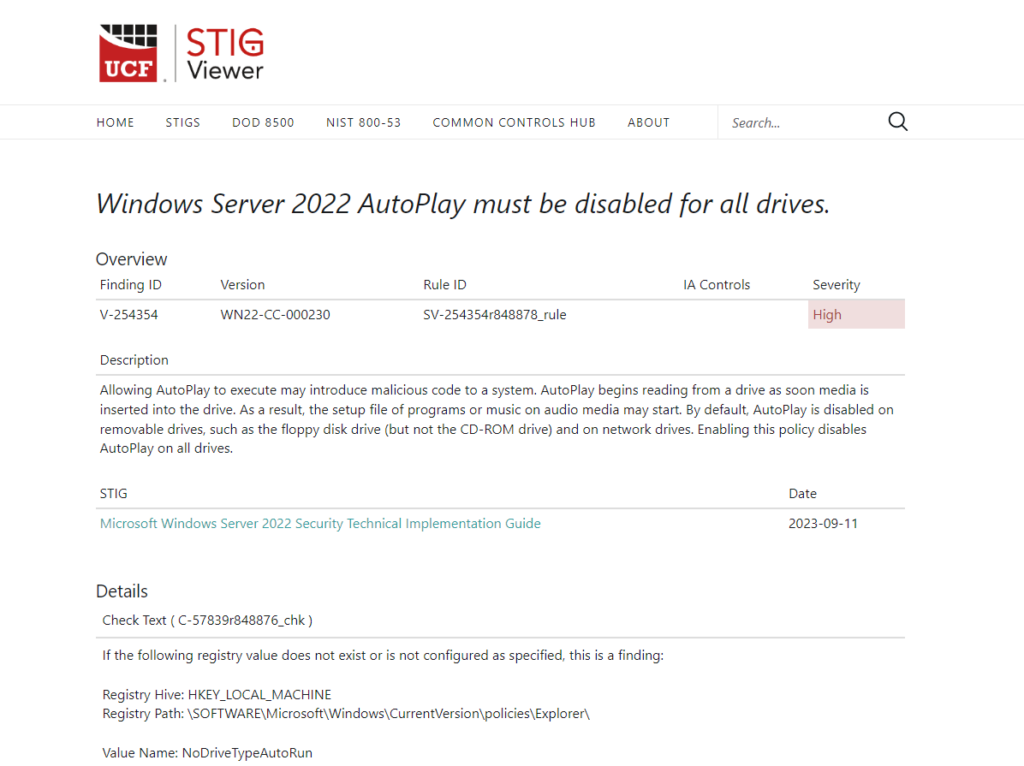

Als voorbeeld in de producten lijst is Windows server 2022 zichtbaar. Hier zijn diverse findings beschikbaar zoals: Windows Server 2022 AutoPlay must be disabled for all drives.

Als voorbeeld in de producten lijst is Windows server 2022 zichtbaar. Hier zijn diverse findings beschikbaar zoals: Windows Server 2022 AutoPlay must be disabled for all drives.

In deze finding is aangegeven dat het toestaan van AutoPlay een kwaadaardige code kan introduceren in een systeem. AutoPlay begint met lezen vanaf een schijf zodra er media in de schijf wordt ingevoegd. Als gevolg hiervan kan het installatiebestand van programma’s of muziek op audiomedium starten. Standaard is AutoPlay uitgeschakeld op verwisselbare schijven, zoals de floppy disk drive (maar niet de CD-ROM-drive) en op netwerkschijven. Wij willen dit natuurlijk uitschakelen voor alle drives.

De mitigerende maatregel is door de STIG duidelijk meegegeven.

Configure the policy value for Computer Configuration >> Administrative Templates >> Windows Components >> AutoPlay Policies >> Turn off AutoPlay to “Enabled” with “All Drives” selected.

Door deze instelling te wijzigen, minimaliseer je het risico op ongewenste automatische uitvoering van programma’s via externe apparaten. Hiermee heb je weer een belangrijke stap gezet in het verhogen van de veiligheid van je systeem.

DISA STIG vergelijken met je eigen Group Policy’s?

Een goede eerste stap is om je Microsoft group policy’s te vergelijken met die van de DISA STIG. De GPO-instellingen van DISA STIG zijn hier te downloaden: https://public.cyber.mil/stigs/gpo/

Dit pakket kan worden gebruikt om IT professionals te helpen bij het implementeren van STIG-instellingen binnen hun omgeving. De meegeleverde GPO’s bevatten de GPO STIG-instellingen uit STIG-bestanden.

Met de policy analyser van Microsoft (PolicyAnalyzer.zip) Kan je een export inladen van je eigen Group policy settings en deze vergelijken met de van de DISA STIG zodat je snel verbeteringen kan doorvoeren binnen je IT landschap.

Belang van beveiliging met de DISA STIG

Het gebruik van DISA STIG is erg belangrijk voor organisaties die hun cybersecurity willen verbeteren. Door standaard beveiligingsmaatregelen te volgen, kunnen systemen op een consistente en effectieve manier worden beschermd. Dit vermindert risico’s en verkleint de kans op een cyberaanval. Ook zorgt de hardening van systemen zodat de cybersecurity van organisaties wordt verhoogd. Door de aanbevolen maatregelen te implementeren, kunnen systemen beter worden beschermd tegen bedreigingen en aanvallen. Dit zorgt voor een veilige IT-infrastructuur en beschermt gevoelige gegevens en informatie.