Microsoft meldt dat malvertising-campagne 1 miljoen pc’s heeft getroffen.

Microsoft heeft een niet nader gespecificeerd aantal GitHub-repositories offline gehaald die werden gebruikt in een massale malvertisingcampagne die wereldwijd bijna een miljoen apparaten heeft beïnvloed.

De dreigingsanalisten van het bedrijf ontdekten deze aanvallen begin december 2024 na het waarnemen van meerdere apparaten die malware downloadden van GitHub-repositories. Deze malware werd later gebruikt om een reeks van verschillende andere payloads op gecompromitteerde systemen te implementeren.

Na analyse van de campagne ontdekten ze dat de aanvallers advertenties injecteerden in video’s op illegale piratenstreamingsites die potentiële slachtoffers doorverwezen naar kwaadaardige GitHub-repositories onder hun controle.

“De streamingwebsites hebben malvertising-omleidingen binnen filmframes ingebed om pay-per-view of pay-per-click inkomsten te genereren via malvertisingplatforms,” legde Microsoft vandaag uit. “Deze omleidingen leidden het verkeer vervolgens door een of twee extra kwaadaardige omleidingspaden, die uiteindelijk leidden naar een andere website, zoals een malware- of technische-ondersteuning-scamwebsite, die vervolgens naar GitHub doorverwees.”

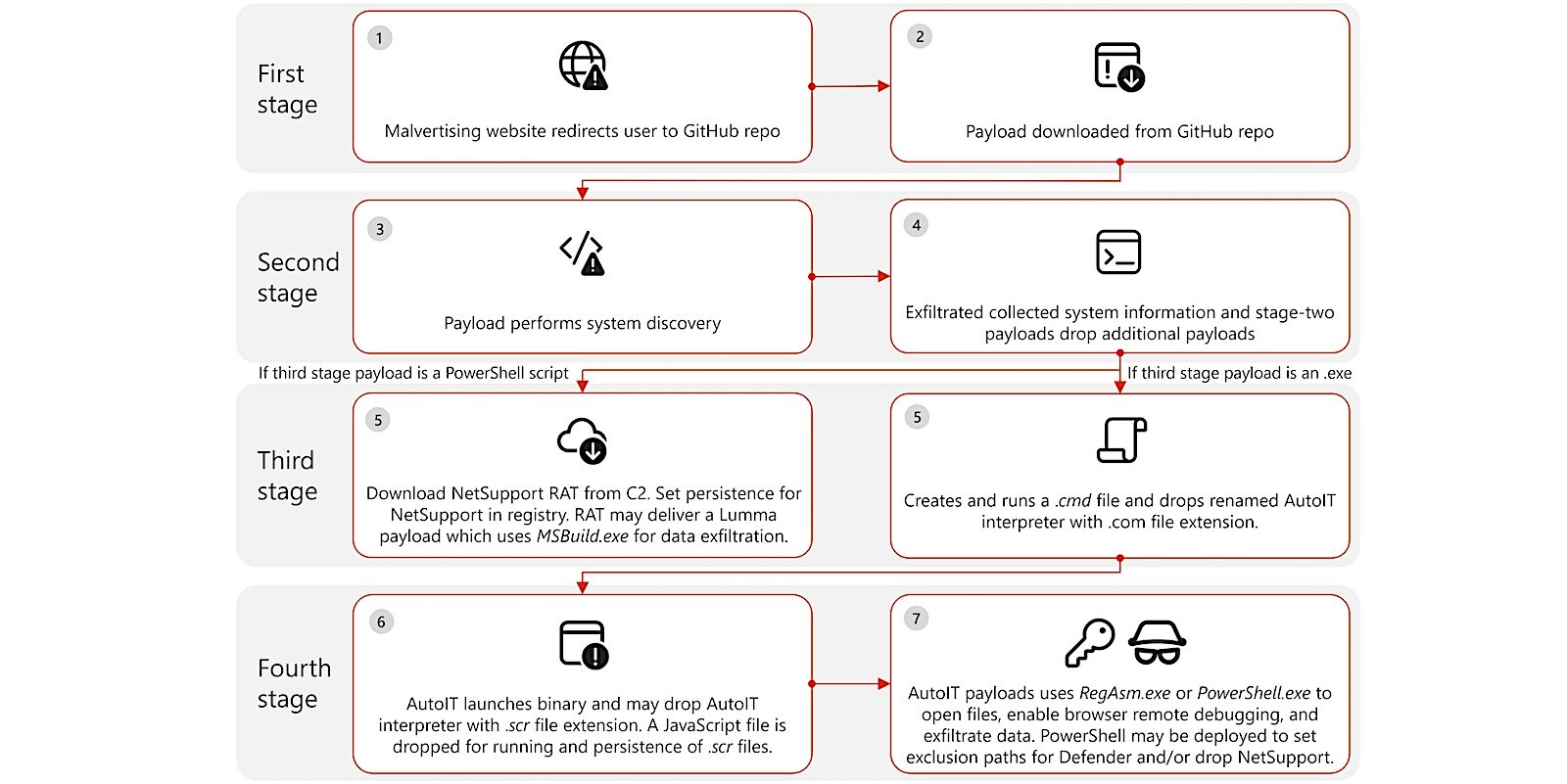

De malvertising-video’s leidden gebruikers door naar de GitHub-repositories die hen infecteerden met malware die was ontworpen om systeemontdekking uit te voeren, gedetailleerde systeeminformatie te verzamelen (bijvoorbeeld geheugenomvang, grafische details, schermresolutie, besturingssysteem en gebruikerspaden) en de verzamelde gegevens te exfiltreren terwijl extra tweede-stadium-payloads werden geïmplementeerd.

Een derde-stadium PowerShell-script-payload downloadt vervolgens de NetSupport Remote Access Trojan (RAT) van een command-and-control-server en vestigt persistentie in het register voor de RAT. Eenmaal uitgevoerd, kan de malware ook de Lumma informatie-diefstal malware en de open-source Doenerium infostealer activeren om gebruikersgegevens en browserreferenties te exfiltreren.

Als de derde-stadium-payload daarentegen een uitvoerbaar bestand is, maakt het een CMD-bestand aan en voert het uit, terwijl een hernoemde AutoIt-interpreter met een .com extensie wordt gedropt. Deze AutoIt-component start vervolgens de binaire code en kan een andere versie van de AutoIt-interpreter met een .scr extensie droppen. Er wordt ook een JavaScript-bestand ingezet om te helpen bij het uitvoeren en verkrijgen van persistentie voor .scr-bestanden.

In de laatste fase van de aanval gebruiken de AutoIt-payloads RegAsm of PowerShell om bestanden te openen, browser-debuggen op afstand te activeren en aanvullende informatie te exfiltreren. In sommige gevallen wordt PowerShell ook gebruikt om uitsluitingspaden voor Windows Defender in te stellen of om meer NetSupport-payloads te droppen.

Hoewel GitHub het primaire platform was om payloads te hosten tijdens de eerste fase van de campagne, heeft Microsoft Threat Intelligence ook payloads waargenomen die werden gehost op Dropbox en Discord.

“Deze activiteit wordt gevolgd onder de overkoepelende naam Storm-0408 die we gebruiken om talrijke dreigingsactoren te volgen die zijn geassocieerd met remote access of informatie-diefstal malware en die phishing, zoekmachineoptimalisatie (SEO) of malvertising-campagnes gebruiken om kwaadaardige payloads te verspreiden,” zei Microsoft.

“De campagne heeft een breed scala aan organisaties en industrieën getroffen, inclusief zowel consumenten- als zakelijke apparaten, en benadrukt de willekeurige aard van de aanval.”

Het rapport van Microsoft biedt aanvullende en gedetailleerdere informatie met betrekking tot de verschillende fasen van de aanvallen en de payloads die worden gebruikt in de multi-stage aanvalsketen van deze complexe malvertisingcampagne.

Opzoek naar de laatste updates uit onze securitylog?

Inhoud mede mogelijk gemaakt door OpenAI.